Kabar Buruk : Ditemukan kerentanan pada TLS 1.2. Kabar Baik : Para peneliti mengatakan ini “sangat sulit untuk dieksploitasi” dan vendor besar telah merilis patch security untuk mengatasi hal tersebut. Sebuah tim peneliti telah menemukan dan mendokumentasikan adanya Racoon Attack yang menyebabkan kerentanan pada TLS 1.2 (termasuk versi sebelumnya) yang dapat memungkinkan penyerang melakukan man-in-the-middle memperoleh shared session key dan mendekripsi lalu lintas perjalanan SSL/TLS. Kerentanan hanya berlaku dalam keadaan yang sangat spesifik dan cukup sulit untuk dijalankan, tetapi vendor perangkat lunak telah merilis security patch untuk memblokir penyerang yang berpotensi agar tidak memanfaatkan celah tersebut. Kabar baiknya, Anda tidak perlu melakukan reissue atau penerbitan ulang sertifikat SSL/TLS!

Lantas, kita pasti bertanya-tanya sebenarnya, Apa itu Racoon Attack? Bagaiamana cara kerjanya? Apa yang harus dilakukan oleh pemilik situs jika suatu hari terkena Racoon Attack?

Apa Itu Racoon Attack?

Racoon Attack adalah kerentanan yang baru ditemukan di TLS 1.2 dan versi yang sebelumnya. Ini memungkinkan peretas (dalam situasi tertentu) untuk menentukan shared session key dan menggunakannya untuk mendekrip komunikasi protokol TLS antara server dan Klien.

Serangan tersebut tidak memungkinkan peretas mendapatkan private key, jadi mereka harus melakukan serangan secara individual pada setiap koneksi yang ingin mereka dengar.

Untuk mengeksekusi Racoon Attack, seorang peretas membutuhkan beberapa kondisi, yaitu :

- Berhasil menyiapkan serangan man-in-the-middle untuk mencegat komunikasi

- Sambungan harus menggunakan TLS 1.2 atau protokol TLS lama lainnya (tetapi, kita semua sudah menonaktifkan SSL 3.0, TLS 1.0 dan TLS 1.1)

- Koneksi harus menggunakan Diffie-Hellman key exchange.

- Server harus menggunakan kembali Diffie-Helman public key

- Penyerang harus berada di dekat server target untuk menjalankan pengukuran waktu yang tepat

Jika Anda ingin mempelajari lebih lanjut tentang bagaimana serangan itu dijalankan, para peneliti telah menyiapkan sebuah situs web yang sangat informatif di raccoon-attack.com dengan detail teknisi dan FAQ.

Sejauh yang kami tahu, serangan ini belum digunakan di dunia nyata. Para peneliti mengatakan bahwa karena beberapa kondisi yang harus ada agar serangan ini bekerja, penyerang dunia mungkin akan menggunakan vektor serangan lain yang lebih sederhana dan lebih dapat diandalkan daripada serangan ini”.

Apa Yang Harus Dilakukan Admin Situs?

Racoon Attack adalah serangan yang bisa saja mungkin dan bisa saja tidak, dan menargetkan konfigurasi yang sudah dianggap praktik buruk keamanan kemudian dinonaktifkan oleh browser. Dalam kata-kata para peneliti yang menemukannya :

“Racoon adalah serangan waktu yang kompleks dan sangat sulit untuk dieksploitasi. Perlu banyak waktu untuk menyelaraskan untuk mendeskripsi sesi TLS dunia nyata”.

Racoon mungkin bukan serangan dunia nyata yang sangat mungkin terjadi, tetapi itu masih merupakan kerentanan yang terbukti, jadi admin situs akan bijaksana untuk memeriksa server mereka dan memasang celah keamanan potensial ini jika perlu.

Uji Server Anda

Sebagaian langkah pertama, Anda dapat melakukan tes cepat untuk melihat apakah perangkat lunak/konfigurasi server Anda mungkin rentan terhadap Racoon Attack.

Begini caranya :

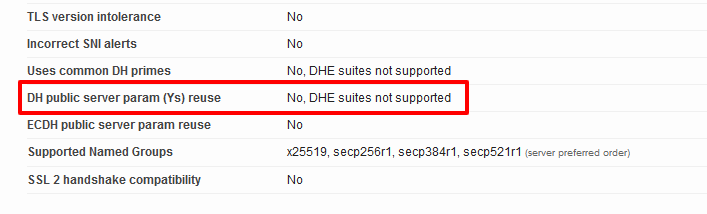

- Buka SSL Labs, jalankan tes untuk domain Anda, dan cari pengaturan ini :

- Jika parameternya mengatakan “YA” maka server Anda mungkin rentan atau terinfeksi.

Menambal Server Anda

Jika server Anda rentan terhadap serangan ini, Anda mungkin dapat menyelesaikan masalah hanya dengan menambal atau meningkatkan paket perangkat lunak yang relevan:

Jika server Anda rentan terhadap serangan ini, Anda mungkin dapat menyelesaikan masalah hanya dengan menambal atau meningkatkan paket perangkat lunak yang relevan:

- F5 telah merilis daftar versi yang terpengaruh oleh Racoon Attack dan detail tentang cara menambal masing-masing versi.

- OpenSSL 1.1.1 tidak rentan terhadap Racoon Attack. Versi yang lebih lama mungkin perlu ditingkatkan.

- Microsoft telah merilis patch keamanan untuk versi perangkat lunak yang terkena dampak.

Peneliti menunjukkan bahwa BearSSL, BoringSSL, Botan, Mbed TLS dan s2n tidak rentan terhadap Racoon Attack.

Apakah Ini Mempengaruhi Sertifikat SSL/TLS Saya?

Jawabannya adalah Tidak! Ini tidak akan mempengaruhi sertifikat SSL/TLS apapun–Racoon Attack kaitannya adalah dengan konfigurasi Server/Klien, bukan sertifikat digital. Kami tidak mengantisipasi bahwa sertifikat SSL/TLS perlu dicabut atau di reissue.

Mari Pindah Ke TLS 1.3

Kerentanan ini adalah pengingat yang sangat baik untuk beralih ke TLS 1.3–yang umumnya lebih aman dan efisien daripada TLS 1.2.

“Kompleksitas serangan ini membuatnya tidak mungkin digunakan secara praktis; namun, untuk amannya, organisasi didorong untuk mengadopsi TLS 1.3 dan mulai menghentikan versi protokol yang lebih lama”. Dean Coclin, CISSP, Digicert.

Untuk detail lebih lanjut tentang mengapa TLS 1.3 lebih baik, lebih cepat dan lebih aman.

Apa Arti Sebuah Nama?

POODLE, GOLDENDOODLE, dan sekarang RACOON. (Semua nama hewan yang menyertakan “oo”. Kami ingin tahu apa selanjutnya, apakah BABOON? KANGAROO? COONHOUND?)

Jika Anda penasaran dari mana asalnya nama ini, dipilih oleh tim peneliti yang menemukan kerentanan : Robert Marget, Marcus Brinkmann, Nimrod Aviram, Juraj Somorovsky, Johannes Mittmann, dan Jorg Schwenk. Tidak seperti banyak nama kerentanan TLS yang lainnya, Racoon bukanlah singkatan atau akronim untuk judul yang lebih panjang. Dalam hal ini, itu hanya nama yang disukai para peneliti: “Rakun hanyalah hewan lucu, dan sudah lewat waktu serangan akan dinamai menurut nama mereka.”

Ditambah lagi, ternyata Racoon cukup pandai masuk ke dalam barang-barang yang seharusnya dikunci dan diamankan, jadi namanya sepertinya cukup cocok itu